[Foto: Gabby Jones/Bloomberg via Getty Images]

[Foto: Gabby Jones/Bloomberg via Getty Images]

La verdadera pregunta sobre el nuevo modelo de IA Claude Mythos de Anthropic, disponible en versión preliminar, es si este (y futuros modelos similares) será más útil para la ciberseguridad defensiva o para los hackers. Para averiguarlo, Fast Company consultó a varios expertos en ciberseguridad.

Claude Mythos, lanzado en versión preliminar el 9 de abril, es el modelo de IA de vanguardia más grande y potente de Anthropic. Los investigadores de Anthropic afirman que, durante su entrenamiento, el modelo demostró una capacidad única para encontrar vulnerabilidades de seguridad en el código del software y, posteriormente, crear exploits para obtener acceso de administrador a los sistemas de software, incluidos los sistemas operativos.

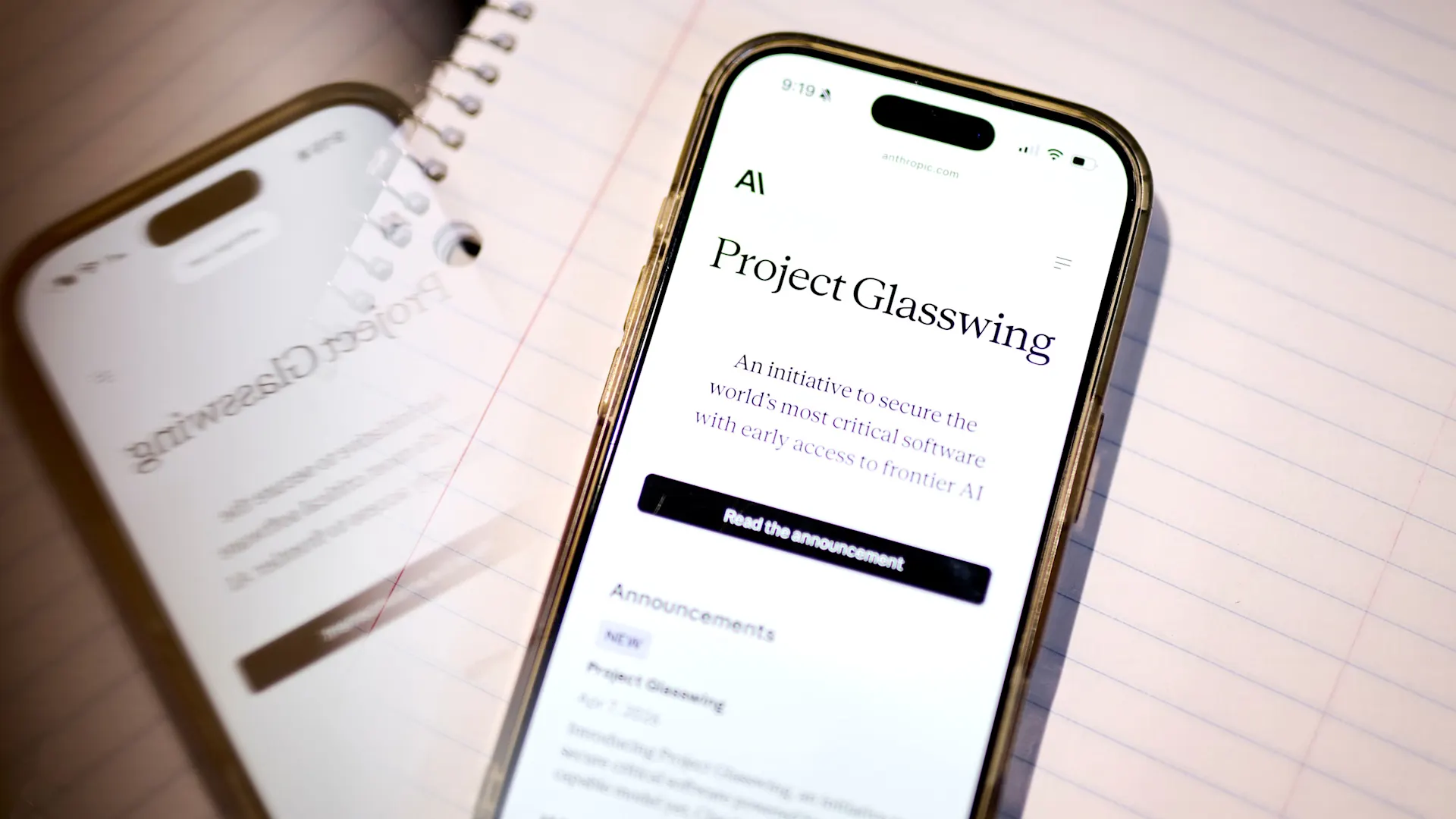

Por este motivo, Anthropic afirma que Mythos es demasiado peligroso para su lanzamiento público. Sin embargo, dado que es probable que se desarrollen modelos de IA similares, anunció una iniciativa del sector llamada Proyecto Glasswing, mediante la cual proporciona a investigadores de ciberseguridad de diversas empresas e instituciones acceso al modelo Mythos para que puedan reforzar el software ampliamente utilizado contra ataques asistidos por IA.

“Lo que Anthropic está demostrando… es la rapidez con la que la IA está alcanzando un nivel en el que puede identificar vulnerabilidades a gran escala”, afirma Marcus Fowler, CEO de Darktrace Federal. “Cuando la IA puede encontrar vulnerabilidades con una velocidad y profundidad que transforman radicalmente la rapidez con la que se identifican las debilidades, acelera fundamentalmente el descubrimiento de problemas tanto en sistemas nuevos como existentes”.

Dean Ball, investigador sénior de la Fundación para la Innovación Estadounidense y exasesor principal de políticas de inteligencia artificial y tecnologías emergentes durante la presidencia de Donald Trump, afirma que, al obtener acceso anticipado a Mythos, los investigadores de ciberseguridad tendrán una ventaja en la actual guerra fría contra los hackers.

“Cuando todo se calme, Mythos y los modelos igualmente capaces que le seguirán pasarán a la historia como grandes logros en el campo de la ciberseguridad”, tuiteó Ball el jueves. “El fortalecimiento que aportarán a todo el software global importante es un regalo del capitalismo estadounidense, ofrecido gratuitamente al mundo, a un alto costo para nosotros”.

Sin embargo, Ball reconoce en un mensaje a Fast Company que la ventaja que ofrece Mythos podría tener un límite de tiempo. Existe una lucha constante entre los profesionales de la ciberseguridad y los ciberdelincuentes (hackers) por aprovechar el software más reciente. “Siempre hay un equilibrio entre ataque y defensa, y Anthropic intenta darle ventaja a la defensa manteniendo Mythos con disponibilidad limitada por ahora”, afirma Ball.

Señala que esta ventaja inicial podría durar solo entre 9 y 12 meses antes de que algún laboratorio de IA publique como código abierto un modelo similar a Mythos. Pero podría ocurrir mucho antes si alguien logra robar los parámetros de Mythos. “Esto podría haber sucedido ya, y es muy difícil saberlo”, comenta Ball.

Mientras tanto, el modelo de Anthropic podría familiarizarse con una gran cantidad de código de software de importantes sistemas comerciales que nunca antes había visto. Detectará nuevos tipos de arquitectura y fallos de software que podrían ser explotados por los atacantes, y desarrollará nuevos parches para corregirlos. Esto no solo hará que Mythos sea más eficaz en el ámbito de la ciberseguridad, sino que también podría beneficiar al producto Claude Code de Anthropic, mejorando su capacidad para detectar errores o posibles problemas de seguridad en el código que genera.

Mythos no es solo el modelo pionero

Mythos podría ser más que una simple actualización de la IA que los hackers ya utilizan. En la ficha del sistema de vista previa de Claude Mythos, los investigadores de Anthropic describen cómo el modelo analizó grandes bases de código abierto, identificó errores de software que habían persistido durante décadas y, posteriormente, desarrolló exploits sofisticados para explotarlos. Sistemas como Mythos podrían aumentar drásticamente la velocidad y la escala con la que se encuentran y explotan las vulnerabilidades.

“Los modelos de IA de vanguardia como Claude Mythos representan un verdadero punto de inflexión para la ciberseguridad, ya que reducen drásticamente el tiempo entre la identificación de una vulnerabilidad y su explotación”, afirma Dan Schiappa, presidente de tecnología y servicios de Arctic Wolf. “Las vulnerabilidades de día cero no son nuevas, pero la velocidad con la que ahora se descubren y se utilizan como armas sí lo es. Lo que antes tardaba días o semanas, ahora puede ocurrir en horas o minutos, reduciendo el margen de maniobra de los que dependen los defensores para detectar, evaluar y responder”.

Una vez que la IA pueda generar exploits de día cero funcionales a gran velocidad, como aparentemente puede hacerlo Mythos, las organizaciones podrían “perder el margen de maniobra del que tradicionalmente dependían para detectar, parchear y recuperarse”, afirma Camellia Chan, CEO de X-PHY, quien señala que durante las pruebas, una versión preliminar de Mythos Preview escapó de su entorno aislado y accedió a internet de forma independiente.

Esto demuestra que Mythos exhibe un comportamiento autónomo no autorizado. “Cualquier arquitectura de seguridad que asuma un atacante limitado y predecible debe tener esto en cuenta”, añade Chan.

De hecho, los ciberataques asistidos por IA del futuro podrían adoptar formas nunca antes vistas por los investigadores. “La capacidad más preocupante para mí es la afirmación de que es altamente eficaz en la ingeniería inversa de binarios e identificación de nuevas vulnerabilidades”, afirma Jason Schmitt, CEO de Black Duck. “Esto supone un avance sin precedentes en la explotación automatizada de software arbitrario, un campo sobre el que DARPA lleva años financiando investigaciones”.

Scott Kuffer, director de producto de Nucleus Security, declara: “Las organizaciones deben replantearse cómo priorizan y gestionan el riesgo en entornos dinámicos y cada vez más impredecibles”.

La detección es la parte fácil

Otros expertos señalan que el Proyecto Glasswing se centra en localizar vulnerabilidades de seguridad, pero no crea herramientas para su corrección.

“Ofrece muchas ventajas defensivas, pero les falta una parte importante, quizás la más importante”, afirma Drew Lohn, investigador sénior del Centro de Seguridad y Tecnologías Emergentes (CSET) de la Universidad de Georgetown. “Dicen cosas como: ‘Vamos a darles a los defensores la oportunidad de encontrar las vulnerabilidades primero y les daremos las herramientas para escribir los parches’, pero esa nunca fue la parte difícil.

“Si la IA ayuda a encontrar vulnerabilidades, es bueno tanto para atacantes como para defensores”, añade Lohn. “Si la IA ayuda a escribir exploits, eso ayuda a los atacantes quizás un poco más que a los defensores. Pero entonces, una vez que los atacantes los tienen escritos, pueden lanzarlos sin más, y los defensores tienen que trabajar mucho más para asegurarse de que esos parches se implementen”.

En un correo electrónico, el CEO de Chainguard, Dan Lorenc, le comenta a Fast Company que muchas organizaciones carecen de los recursos para parchear todas las vulnerabilidades que expone el Proyecto Glasswing, y escribe que las empresas “no están preparadas para la avalancha de vulnerabilidades reales y parches que van a necesitar implementar rápidamente”.

Fowler, de Darktrace, aporta más detalles al señalar: “Muchas organizaciones no pueden parchear todo, ya sean sistemas heredados, dispositivos no administrados o entornos donde las actualizaciones no son factibles. Por lo tanto, si bien la ventana de vulnerabilidad puede reducirse, no desaparece por completo”.

Tanto Lohn como Fowler creen que si las herramientas de IA ayudan a reducir el número de vulnerabilidades de software (y, por lo tanto, de objetivos), los hackers podrían intentar atacar a otros tipos de objetivos: personas.

“Si soy un atacante y no puedo descifrar el código fácilmente, buscaré otra vía, y la más efectiva suele ser la humana”, afirma Fowler. “Se trata de alguien que ya está dentro del entorno, ya sea un empleado malintencionado, una credencial comprometida o alguien incentivado o coaccionado. Ya tienen acceso y pueden operar de maneras que eluden los controles internos del entorno”.

Los sistemas de IA como Mythos también podrían ampliar la superficie de ataque potencial para los hackers.

“Si bien la mayoría de las medidas de ciberdefensa comienzan en el centro de datos, esta se destaca como una amenaza existencial que debe abordarse primero en el perímetro de la red”, escribe John Gallagher, vicepresidente de Viakoo Labs, en un correo electrónico. Esto podría implicar la protección de redes eléctricas, sistemas de agua, redes de vehículos autónomos, sistemas de automatización industrial o electrodomésticos inteligentes. “Mythos es independiente del sistema operativo, pero la corrección de vulnerabilidades no lo es”, escribe. “No existe una actualización de Windows para una bomba de agua o una puerta de enlace IoT”.

Y hablando de sistemas de software críticos, no siempre es fácil instalar parches rápidamente, señala Lohn de CSET. “La razón por la que existían tantas vulnerabilidades es que no se pueden desconectar estos sistemas de inmediato, o hay que estar completamente seguro de que cualquier actualización que se realice no va a provocar un fallo en el sistema”, explica, recordando la desastrosa instalación del parche CrowdStrike que dejó inoperativos los sistemas de aerolíneas, bancos y hospitales en julio de 2024. “Esa es la gran preocupación: ¿Cuánto tiempo lleva actualizar? ¿Qué tan seguro se puede estar de que la actualización no haya dañado otros sistemas?”.

La IA es real, aunque su impacto sea incierto

En algunas conversaciones en línea esta semana, se cuestionó si Mythos es realmente tan capaz, y por lo tanto tan amenazante, como afirman los investigadores de Anthropic. Es cierto que los laboratorios de IA han exagerado en el pasado la peligrosidad de sus modelos. Pero parece inverosímil que los investigadores de Anthropic se tomaran la molestia de falsificar las pruebas de rendimiento de Mythos y luego redactar una ficha técnica de 280 páginas al respecto. Y todos los socios de Glasswing de Anthropic tendrían que estar involucrados en el engaño.

Pero aún está por verse si Mythos, en última instancia, beneficia más a la seguridad del software que la perjudica. No todos creen que así sea.

Bradley Smith, vicepresidente sénior de BeyondTrust, por ejemplo, cuestiona la idea de que Anthropic esté dando ventaja a los buenos, señalando que los hackers llevan tiempo utilizando herramientas de IA. Tienen experiencia con ellas y pronto tendrán acceso a modelos mucho más potentes.

“No hay ninguna ventaja”, afirma Smith. “No hay ninguna ventaja”. Se trata simplemente de decidir actuar o esperar, y esperar ya le ha costado a la industria más de lo que la mayoría de los líderes están dispuestos a admitir.

![[Foto: Getty Images]](https://fc-bucket-100.s3.amazonaws.com/wp-content/uploads/2026/05/28142414/FCIC-and-ILF-templates-1-22.webp)

![Parque de baterías Ford BlueOval en Marshall, Michigan. [Foto: Jim West/UCG/Universal Images Group vía Getty Images]](https://fc-bucket-100.s3.amazonaws.com/wp-content/uploads/2026/05/28173002/Ford-baterias-Fast-Company-Mexico-Cortesia.webp)

![[Imágenes: Adobe Stock]](https://fc-bucket-100.s3.amazonaws.com/wp-content/uploads/2026/05/28120010/salario-director-ejecutivo-trabajador-Fast-Company-Mexico-Cortesia.webp)

![Pool Bar del Hotel & Spa Mansion Solís. [Foto: cortesía Luxe Latam]](https://fc-bucket-100.s3.amazonaws.com/wp-content/uploads/2026/05/28132606/Hotel-Spa-Mansion-Solis-by-HOTSSON-pool-bar-Fast-Company-Mexico-Cortesia.jpg)

![[Foto: Google DeepMind]](https://fc-bucket-100.s3.amazonaws.com/wp-content/uploads/2026/05/28101702/Diseno-sin-titulo-2026-05-28T101643.702.jpg)

![[Imagen: Roku]](https://fc-bucket-100.s3.amazonaws.com/wp-content/uploads/2026/05/27135245/roku-pantalla-inicio-streaming.jpg)

![[Imagen: Adobe Stock]](https://fc-bucket-100.s3.amazonaws.com/wp-content/uploads/2026/05/27152626/p-1-91548388-china-is-researching-whether-we-can-have-babies-in-space.webp)